Pour les entreprises, être capable d’étudier les données ouvre bien plus que de nouvelles façons de gagner de l’argent. La pile technologique d'entreprise moderne est d'une complexité ahurissante : elle utilise des dizaines d'outils qui fonctionnent ensemble et cassent les choses de manières très différentes. C'est pourquoi la capacité d'analyser les flux de données permet aux entreprises de comprendre quand, où et pourquoi les choses se cassent.

Mais les équipes de sécurité ne peuvent pas attendre que quelque chose soit cassé pour le réparer. Pour utiliser une métaphore : on ne peut pas faire confiance au fonctionnement d'une alarme qui ne s'est pas déclenchée depuis un certain temps. Et la pile de sécurité moderne est si dense en outils qu’une petite modification dans un outil pourrait avoir des effets imprévisibles en aval susceptibles de compromettre les capacités de détection et de réponse.

Fig Security, une startup créée par des vétérans des unités israéliennes de cyber-intelligence et de données 8200 et Mamram, prétend aider les équipes de sécurité à gérer ce problème en surveillant la pile de sécurité pour voir si leurs règles, leurs outils d'atténuation et leurs capacités de détection et de réponse fonctionnent ou sont faussés par les changements. La startup vient de sortir furtivement avec 38 millions de dollars de financement de démarrage et de série A, a appris TechCrunch en exclusivité.

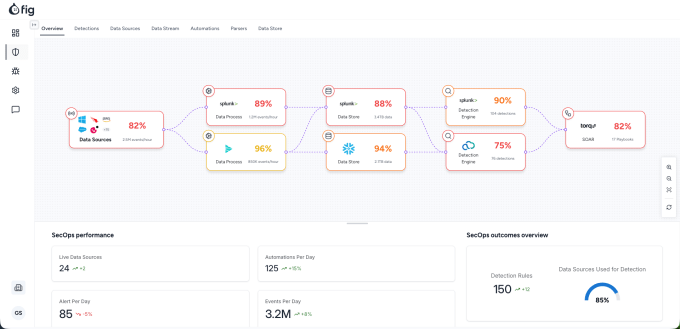

En un mot, la technologie de la startup trace les flux de données dans la pile de sécurité, depuis l'origine jusqu'aux sources en passant par les pipelines de données et les lacs de données jusqu'aux plates-formes d'orchestration de sécurité et de réponse automatisée, puis alerte les équipes de sécurité lorsque des changements à tout moment affectent les capacités de détection ou de réponse. La plate-forme permet également aux entreprises de simuler la manière dont les nouveaux correctifs, correctifs ou modifications pourraient affecter leur système avant leur déploiement.

« Au lieu d'examiner les données, de les suivre et de voir où elles aboutissent, nous examinons vos détections, car c'est ce dont vous avez besoin pour travailler », a expliqué Gal Shafir (photo ci-dessus, au centre), PDG et co-fondateur de Fig, à TechCrunch. « La détection ou la réponse est la seule source de vérité, puis nous retraçons l'état des données et ce qui doit se passer sur les données pour qu'elles déclenchent la détection lorsque quelque chose se produit. Et puis nous alertons. » [the security team] si quelque chose présente une incohérence en temps réel.

Shafir a déclaré que Fig y parvenait en échantillonnant les données d'une entreprise lorsqu'elles transitaient par différents outils de l'infrastructure et en comprenant comment elles changeaient tout au long du pipeline. Cela permet à l’entreprise de créer une « lignée de données » qui peut être utilisée pour découvrir en temps réel comment tout changement en amont pourrait briser les outils de sécurité en aval.

La startup affirme se connecter aux liaisons de données et aux systèmes de gestion des informations et des événements de sécurité (SIEM) pour faire tout cela, ce qui permet d'utiliser sa technologie avec des outils et des environnements de sécurité de toutes sortes.

Le lancement de Fig intervient alors que les entreprises évoluent en temps réel, en particulier avec la pression exercée sur les dirigeants pour découvrir comment les outils basés sur l'IA peuvent aider à réduire les coûts, à réduire les erreurs humaines et à améliorer l'efficacité. Mais l’afflux d’un si grand nombre d’outils a rendu la vie des équipes de sécurité modernes encore plus difficile. Quels types de défenses un RSSI doit-il privilégier ? Quelle est la bonne posture de sécurité à adopter alors que les pirates informatiques utilisent l’IA pour lancer des attaques de plus en plus sophistiquées ?

Shafir, qui dirigeait l'équipe d'architecture mondiale de Google Cloud Security avant de créer Fig, affirme avoir constaté cette incertitude lors de ses rencontres avec les clients lors de la présentation des produits d'IA de Google.

« Tous les RSSI, quelle que soit la taille de l'équipe, le budget de sécurité ou la taille de l'entreprise, disaient : « Attendez, je comprends que l'IA est vraiment cool, mais je ne sais pas si je fais confiance à mes détections en ce moment, comment puis-je faire confiance à l'IA qui me dit que tout ira bien demain si je ne fais pas confiance aux données qu'elle contient ? »

Cela a amené Shafir et ses cofondateurs, Nir Loya Dahan (CPO) et Roy Haimof (CTO), à réaliser qu'ils pouvaient résoudre les problèmes des équipes de sécurité en comprenant ce qui se passe sur le terrain.

« C'est à ce moment-là que nous avons dit : d'accord, il y a un gros problème dont les gens comprennent l'existence, mais il n'y a pas de solution car il y a tellement de fournisseurs et une infrastructure complexe, presque par nature. C'était le moment pour nous d'arrêter ce que nous avons fait et d'arrêter et de construire Fig », a déclaré Shafir.

Shafir affirme que depuis son lancement il y a 8 mois, Fig compte désormais de grandes entreprises clientes dans la fourchette « à deux chiffres » et s'attend à ce que ce nombre atteigne 50 à 100 d'ici la fin de l'année.

La startup utilisera cet argent frais pour se développer en Amérique du Nord et tripler ses effectifs dans les fonctions d'ingénierie et de commercialisation.

Les investisseurs participant aux cycles de financement comprennent Team8 et Ten Eleven Ventures, ainsi que des professionnels de la sécurité, dont Doug Merritt (ancien PDG de Splunk), René Bonvanie (ancien directeur marketing de Palo Alto Networks) et les fondateurs de Demisto et Siemplify.